Nếu bạn là người mới làm quen với Website thì DNS là một khái niệm gây “nhức đầu” cực kỳ.

Nên nếu bạn đang tìm hiểu và quan tâm đến:

- DNS là gì?

- Có bao nhiêu loại bản ghi DNS

- Vai trò của DNS

- Chức năng và cách thức hoạt đọng của DNS trong thế giới Website

Thì bài viết này và những thông tin được để cập bên dưới đây là dành cho bạn.

Cùng Navee tìm hiểu nhé!

Nếu không có DNS, con người và máy móc sẽ không thể truy cập các máy chủ Internet thông qua các URL thân thiện. Trong bài viết này, NAVEE sẽ thảo luận về nội dung DNS là gì, cách nó hoạt động, so sánh các loại hình DNS… và nhiều thông tin thú vị khác. Khám phá ngay!

DNS là gì?

DNS (Domain Name Server) là một giao thức tiêu chuẩn cho phép bạn nhập địa chỉ của một trang Web và tự động khám phá địa chỉ giao thức Internet (IP) cho trang Web đó.

Để hai máy tính giao tiếp trên mạng IP, giao thức yêu cầu chúng cần một địa chỉ IP (Internet Protocol).

Hãy xem địa chỉ IP giống như địa chỉ nhà của bạn. Để một máy tính định vị một máy tính khác, chúng cần biết “số nhà” của máy tính kia. Hầu hết chúng ta đều nhớ những cái tên thân thiện như matbao.net, Navee.asia hơn là dãy số 104.196.44.111. Thế nhưng máy lại chỉ nhận diện những dãy số IP. Vì thế, chúng ta cần một chương trình để máy tính dịch tên thành địa chỉ IP.

Chương trình chuyển đổi tên thành số và ngược lại được gọi là “DNS” hoặc hệ thống tên miền (Domain Name Server).

Các máy tính chạy DNS được gọi là máy chủ DNS (DNS servers). Nếu không có DNS, chúng ta sẽ phải nhớ địa chỉ IP với dãy số dài khó nhớ của bất kỳ máy chủ nào muốn kết nối.

Chức năng của DNS

Để giải đáp thắc mắc lợi ích của DNS là gì, hãy cùng điểm qua 3 các chức năng sau:

- Chuyển tên miền sang địa chỉ IP: Từ tên miền (như www.example.com), DNS sẽ đổi sang địa chỉ IP (như 192.168.2.0) để máy tính có thể tìm thấy máy chủ.

- Lưu trữ nhiều bản ghi: Giao thức này lưu trữ và quản lý các loại bản ghi DNS khác nhau như AAAA (IPv6), A (IPv4), CNAME (bí danh tên miền), MX (máy chủ email) và các loại bản ghi khác.

- Phân giải ngược: DNS có thể chuyển đổi từ địa chỉ IP ngược lại thành tên miền, mặc dù tính năng này ít phổ biến hơn so với chuyển tên miền sang địa chỉ IP.

Phân loại DNS theo server

Có khá nhiều người dùng chưa biết các loại máy chủ DNS là gì. Điều này có thể sẽ khiến bạn gặp khó khăn trong việc sử dụng chúng. Navee sẽ giới thiệu 4 loại DNS Server ngay sau đây để bạn có thể tham khảo nhanh chóng.

- DNS Recursor: Đây là máy chủ phản hồi truy vấn DNS và yêu cầu máy chủ DNS khác cung cấp địa chỉ hoặc đã có địa chỉ IP cho trang Web được lưu.

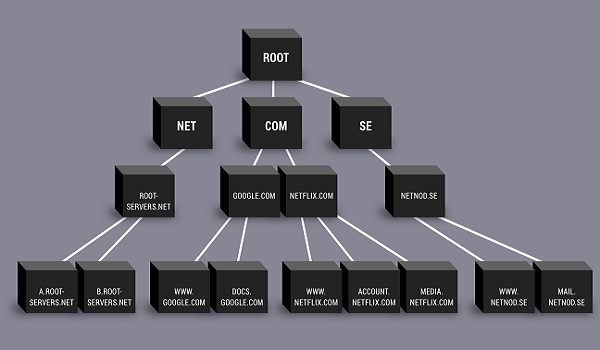

- Root Name Server: Là máy chủ định danh cho vùng gốc (Root Zone). Nó phản hồi các yêu cầu trực tiếp và có thể trả về danh sách các Authoritative Name Server cho tên miền cấp cao nhất tương ứng.

- TLD Name Server: Đây là một trong những máy chủ DNS cấp cao trên Internet. Ví dụ, khi bạn tìm kiếm www.google.com, máy chủ TLD cho ‘.com’ sẽ phản hồi đầu tiên, sau đó DNS sẽ tìm kiếm ‘Google’.

- Authoritative Name Server: Là điểm dừng cuối cùng cho truy vấn DNS và có bản ghi DNS cho các truy vấn, yêu cầu.

Hai loại hình dịch vụ DNS là gì?

Có hai loại dịch vụ DNS khác nhau trên Internet. Mỗi dịch vụ xử lý các truy vấn DNS khác nhau tùy thuộc vào chức năng của chúng.

- Recursive DNS Resolver: Đây là máy chủ DNS phản hồi truy vấn DNS và tìm kiếm máy chủ định danh có thẩm quyền hoặc kết quả DNS được lưu trong bộ nhớ Cache cho tên được yêu cầu.

- Authoritative DNS Server: Là loại máy chủ DNS lưu trữ yêu cầu DNS. Vì vậy, nếu bạn yêu cầu một Authoritative DNS Server cho một trong các địa chỉ IP của nó, nó không cần phải hỏi bất kỳ ai khác.

Cách thức DNS hoạt động

DNS hoạt động dựa trên quá trình phân giải tên miền, để chuyển tên miền sang địa chỉ IP, quá trình này diễn ra theo các bước sau:

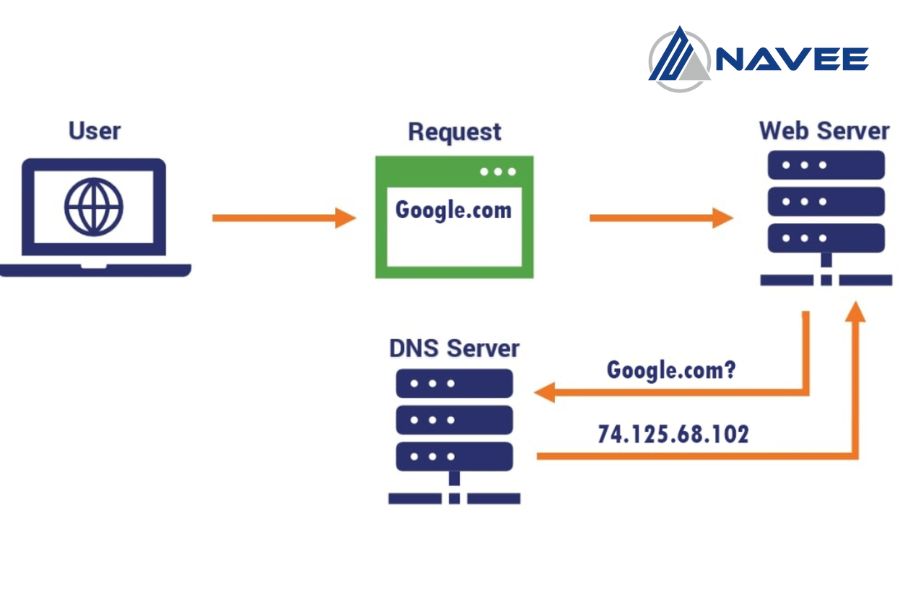

- Người dùng gửi truy vấn : Khi người dùng nhập một tên miền vào Google, Bing,…, máy tính sẽ gửi một yêu cầu đến máy chủ DNS gần nhất.

- Recursive DNS Server tìm kiếm: Recursive DNS Server tìm kiếm thực hiện tìm kiếm thông tin từ Root đến Authoritative DNS Server.

- Authoritative DNS Server cung cấp địa chỉ IP trùng với tên miền.

- Nhận địa chỉ IP: Recursive DNS Server trả lại thông tin cho máy tính của bạn và cập nhật vào bộ nhớ

- Kết nối đến máy chủ: Máy tính của bạn sẽ sử dụng địa chỉ IP này để kết nối trực tiếp đến máy chủ của Google, Bing,… và tải website về.

Quá trình này thường chỉ mất vài mili giây, giúp người dùng truy cập website nhanh chóng và dễ dàng mà không cần biết địa chỉ IP cụ thể của máy chủ. Ngoài ra, DNS cũng ghi nhớ các tên miền mà bạn thường truy cập để tăng tốc độ chuyển đổi vào những lần sau.

Cách kiểm tra và khắc phục lỗ hổng của DNS

Khi có lỗ hổng trong DNS, thông tin có thể bị đánh cắp. Do đó, bạn hãy kiểm tra và khắc phục tình trạng này bằng các cách sau:

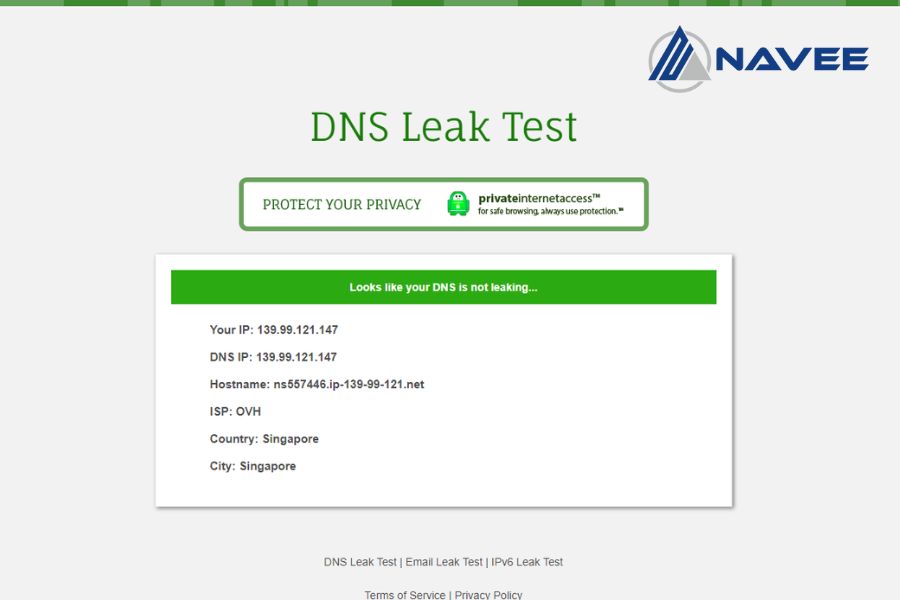

Kiểm tra lỗ hổng DNS bằng trình duyệt

Hiện nay, bạn có thể kiểm tra lỗ hổng của DNS bằng DNSleaktest.com. Đây là một công cụ trực tuyến miễn phí được thiết kế để kiểm tra xem kết nối VPN của bạn có bị rò rỉ thông tin DNS hay không. Sleaktest.com có ưu điểm là dễ sử dụng, hoàn toàn miễn phí và trả về cho bạn kết quả nhanh chóng.

Để kiểm tra DNS từ DNSleaktest.com, đầu tiên, bạn mở trình duyệt và truy cập DNSleaktest.com. Sau đó trang web sẽ tự động tiến hành kiểm tra và hiển thị kết quả. Bạn hãy so sánh các địa chỉ IP mà công cụ này trả về với địa chỉ IP của máy chủ VPN bạn đang kết nối. Nếu có nhiều địa chỉ IP khác nhau, đặc biệt là các địa chỉ IP không thuộc về nhà cung cấp VPN của bạn, thì máy tính bạn có thể đã xảy ra rò rỉ DNS.

Bạn có thể kiểm tra DNS từ DNSleaktest.com trên trình duyệt

Kiểm tra lỗ hổng DNS bằng Torrent:

Hoạt động của Torrent khác với việc lưu trữ lượng truy cập thông thường trên web, vì vậy bạn cần một công cụ chuyên dụng để kiểm tra kết nối của mình. Sử dụng ipMagnet, bạn có thể xác định địa chỉ IP mà Torrent Client của bạn đang hiển thị cho người khác.

So sánh giữa Public DNS và Private DNS

Để một máy chủ có thể truy cập được trên Internet công cộng, nó cần một Public DNS Record (bản ghi DNS công cộng) và địa chỉ IP của nó cần phải có thể truy cập được trên Internet. Server DNS công cộng (Public DNS) có thể truy cập được cho bất kỳ ai có thể kết nối với chúng và không yêu cầu xác thực.

Tuy nhiên, không phải tất cả các bản ghi DNS đều công khai. Ngày nay, ngoài việc cho phép nhân viên sử dụng DNS để tìm mọi thứ trên Internet, các công ty sử dụng DNS để nhân viên của họ có thể tìm thấy các máy chủ nội bộ, riêng tư. Khi một tổ chức muốn giữ tên máy chủ và địa chỉ IP ở chế độ riêng tư hoặc không thể truy cập trực tiếp từ Internet, họ sẽ không liệt kê chúng trong các máy chủ DNS công cộng. Thay vào đó, các tổ chức liệt kê chúng trong máy chủ DNS riêng tư (Private DNS) hoặc nội bộ. Máy chủ DNS nội bộ lưu trữ tên và địa chỉ IP cho những thứ quan trọng như File Servers, Mail Servers, Database Servers nội bộ,…

Cụ thể:

- Public DNS: Để một máy chủ có thể truy cập được trên Internet công cộng, nó cần có bản ghi DNS công cộng và địa chỉ IP của nó cần có thể truy cập được trên Internet.

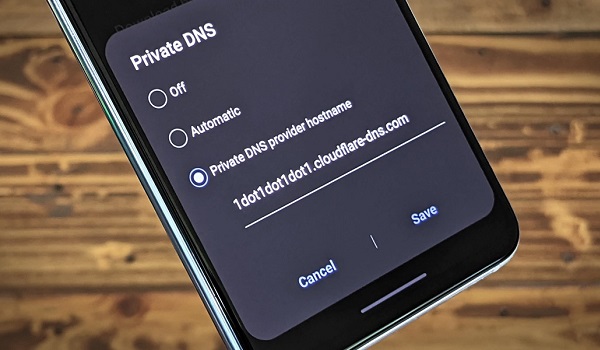

- Private DNS: Các máy tính có tường lửa hoặc trên mạng nội bộ sử dụng Private DNS Record để các máy tính cục bộ có thể nhận dạng chúng theo tên. Người dùng bên ngoài trên Internet sẽ không có quyền truy cập trực tiếp vào các máy tính đó.

Các loại truy vấn DNS gồm những gì?

Nội dung này sẽ cho bạn biết truy vấn DNS là gì, bao gồm những gì. Truy vấn DNS là mã máy tính cho máy chủ DNS biết nó là loại truy vấn nào và nó muốn lấy thông tin gì. Có ba truy vấn DNS cơ bản trong tra cứu DNS tiêu chuẩn.

- Truy vấn Recursive: Máy tính yêu cầu địa chỉ IP hoặc xác nhận rằng máy chủ DNS không biết địa chỉ IP đó.

- Truy vấn Iterative: Nếu DNS Server không có địa chỉ IP, nó sẽ trả về Authoritative Name Server hoặc TLD Name Server. Người yêu cầu sẽ tiếp tục quá trình lặp đi lặp lại này cho đến khi tìm thấy câu trả lời hoặc hết thời gian.

- Truy vấn Non-Recursive: Trình phân giải DNS sẽ sử dụng truy vấn này để tìm địa chỉ IP mà nó không có trong bộ nhớ Cache. Chúng được giới hạn trong một yêu cầu duy nhất để giới hạn việc sử dụng băng thông mạng.

Các loại DNS Record gồm những gì?

- A Record (viết tắt là A): Là Host Record cho IPv4, xác định địa chỉ IP của máy chủ.

- Quad-A Record (viết tắt là AAAA ): Đây là Host Record cho IPv6, xác định địa chỉ IP của máy chủ.

- Alias Record (CName): Có chức năng chuyển hướng một tên miền sang một tên miền khác.

- Mail Exchanger Record (MX): Xác định Host Name cho một Mail Server.

- Service Location Record (SRV): Cho phép người dùng tìm một dịch vụ cụ thể.

- Name Server Record (NS): Hướng người dùng đến các máy chủ DNS khác.

- Start Of Authority (SOA): Chứa dữ liệu trong DNS Zone cung cấp thông tin quản trị về Zone đó và các bản ghi DNS khác.

- Reverse-lookup Pointer Record (PTR): Cho phép người dùng tra cứu ngược lại nơi họ cung cấp địa chỉ IP và truy xuất Hostname.

- Certificate Record (CERT): Hồ sơ về chứng chỉ và danh sách các chứng chỉ đã bị thu hồi (Certificate Revocation List – CRLs) có liên quan.

- Text Record (TXT): Chứa thông tin văn bản có thể đọc được,các thông tin này có thể có giá trị đối với những người khác đang truy cập vào Server.

Điểm yếu của DNS là gì?

Có ba lỗ hổng bảo mật chính cần đề phòng đối với DNS:

- Máy chủ DNS nội bộ (Internal DNS Servers) giữ tất cả tên máy chủ và địa chỉ IP cho tên miền của chúng. Nó sẽ chia sẻ chúng với bất kỳ ai yêu cầu. Điều này làm cho DNS trở thành một nguồn thông tin tuyệt vời cho những kẻ tấn công.

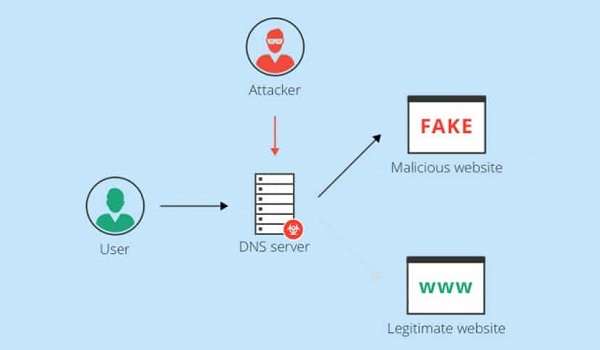

- DNS Caches có thể bị thao túng. Nếu máy chủ DNS của bạn bị “nhiễm độc” với các bản ghi xấu, máy tính có thể bị lừa để đi đến những nơi không an toàn.

- DNS chuyển tiếp thông tin truy vấn từ các máy trạm bên trong sang các máy chủ bên ngoài. Những kẻ tấn công có thể sử dụng hành vi này để tạo các kênh bí mật nhằm lấy dữ liệu.

Hướng dẫn sử dụng DNS hiệu quả

Cách sử dụng DNS để Redirect Traffic

Khi người dùng cố gắng vào một trang Web, máy tính của họ sẽ truy vấn máy chủ DNS của nó để biết địa chỉ IP của trang Web hoặc DNS Record. Nếu DNS Server có bản sao lưu trong bộ nhớ Cache của bản ghi, nó sẽ trả lời. Nếu không, nó sẽ truy vấn ngược dòng một máy chủ DNS và chuyển kết quả trở lại người dùng cuối và lưu chúng vào bộ nhớ Cache cho lần sau.

Tin tặc có thể giả mạo phản hồi DNS hoặc làm cho phản hồi giống như chúng đến từ các máy chủ DNS hợp pháp. Những kẻ tấn công tận dụng ba điểm yếu trong DNS để làm điều này:

- DNS thực hiện xác thực rất yếu đối với các phản hồi đến từ các máy chủ ngược dòng (Upstream Servers). Các phản hồi chỉ cần chứa đúng ID giao dịch, chỉ là một số 16 bit (0-65536).

- Máy chủ DNS chấp nhận phản hồi đồng thời (hoặc gần như đồng thời) đối với yêu cầu của chúng. Điều này cho phép kẻ tấn công đưa ra nhiều phỏng đoán về ID giao dịch.

- Các kết nối IP được sử dụng bởi DNS rất dễ bị giả mạo. Điều đó có nghĩa là Hacker có thể gửi lưu lượng truy cập đến máy chủ DNS từ một máy tính và làm cho nó giống như đến từ một máy tính khác như một DNS Server hợp lệ. DNS là một trong những loại kết nối IP dễ bị giả mạo.

Sử dụng DNS như là một công cụ chuyển đổi

Giả sử kẻ tấn công đã tìm cách xâm nhập vào mạng, xâm nhập một hoặc hai máy chủ và tìm thấy dữ liệu quan trọng mà chúng muốn lấy. Cách mà chúng có thể làm điều đó mà không cần tắt bất kỳ cảnh báo nào để bảo vệ DNS là gì? Những kẻ tấn công sử dụng một kỹ thuật gọi là DNS Tunneling để làm điều đó. Họ thiết lập một miền DNS (ví dụ: Evil-Domain.com) trên Internet và tạo một Authoritative Name Server. Trên máy chủ bị xâm nhập, kẻ tấn công có thể sử dụng một chương trình chia nhỏ dữ liệu thành các phần nhỏ và chèn nó vào một loạt các tra cứu.

DNS Server bị tấn công sẽ nhận các yêu cầu này. Khi nhận ra kết quả không có trong bộ nhớ Cache, nó sẽ chuyển tiếp các yêu cầu đó trở lại Authoritative Name Server của Evil-Domain.com. Kẻ tấn công đang mong đợi lưu lượng truy cập này.

DNS đã có từ rất lâu và mọi máy tính kết nối Internet đều dựa vào nó. Những kẻ tấn công hiện có thể sử dụng DNS để chiếm đoạt lưu lượng truy cập và tạo các kênh liên lạc bí mật. May mắn thay, bằng cách giám sát các DNS Server và áp dụng phân tích bảo mật, nhiều cuộc tấn công có thể được phát hiện và ngăn chặn.

Thay đổi DNS Server

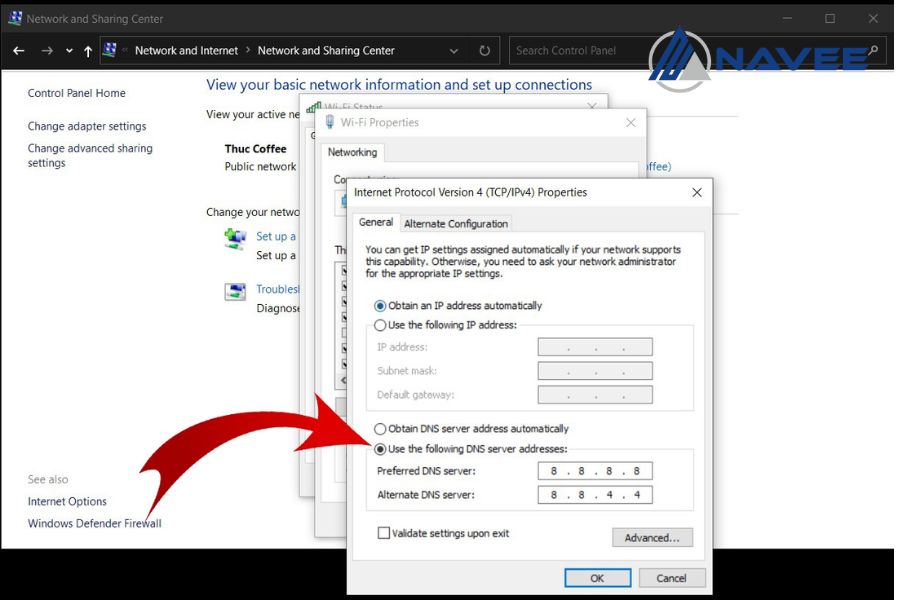

Bạn có thể thay đổi DNS Server ngay trên máy tính Windows của mình. Sau đây là chi tiết các bước thực hiện:

- Bước 1: Mở Start Menu, gõ Control Panel và truy cập vào ứng dụng.

- Bước 2: Vào View network status and tasks.

- Bước 3: Truy cập mạng wifi bạn đang dùng.

- Bước 4: Chọn Properties.

- Bước 5: Chọn Internet Protocol Version 4

- Bước 6: Nhấn vào Use the following DNS server addresses, sau đó đổi DNS của bạn.

6 loại DNS được ưa chuộng nhất hiện nay

DNS có nhiều loại khác nhau. Tuy nhiên, đây là 6 loại được dùng nhiều nhất hiện nay bởi các dịch vụ này mang lại nhiều lợi ích nổi bật:

- Google DNS: Có địa chỉ IP là 8.8.8.8 và 8.8.4.4. Google DNS có tốc độ nhanh, ổn định, bảo mật cao và chặn quảng cáo phiền nhiễu.

- Cloudflare DNS: IP là 1.1.1.1 và 1.0.0.1. Đây là dịch vụ trung gian, cũng có tốc độ nhanh, bảo mật cao, nhưng tập trung nhiều vào quyền riêng tư.

- Open DNS: Có IP 208.67.222.222 và 208.67.220.220. Điểm nổi bật của Open DNS là chặn các trang web độc hại và có tính năng chọn lọc nội dung.

- VNPT DNS: IPv4 là 203.162.4.190 và 203.162.4.191. DNS của VNPT thường được tối ưu hóa để hoạt động tốt trên mạng của VNPT.

- Viettel DNS: Địa chỉ IP là 203.113.131.1 và 203.113.131.2. Tương tự VNPT, DNS của Viettel hoạt động hiệu quả đối với các khách hàng sử dụng dịch vụ Internet của Viettel.

- FPT DNS: Có IPv4 là 210.245.24.20, 210.245.24.22. Ngoài giúp ích cho người dùng sử dụng mạng FPT, DNS này còn có các tính năng như chặn quảng cáo, bảo vệ trẻ em trên DNS FPT.

Kết luận

Hy vọng bài viết này đã giúp bạn hiểu DNS là gì, cách nó hoạt động,… Doanh nghiệp nên kiểm tra các truy vấn mà DNS Server của mình thực hiện để phát hiện những bất thường kịp thời. Để khám phá thêm các thông tin hữu ích về tối ưu hóa Website, hãy truy cập trang chủ Navee nhé!